黑客利用尚未在暗网上发现的受损账户侵入了澳大利亚圣文森特健康中心(St Vincent’s Health Australia),这表明该组织是老练的犯罪分子专门针对的目标。

圣文森特学院上周发现了一起导致数据被盗和网络中断的黑客事件,一位知情人士证实了这种入侵方法。

这位不愿透露姓名的消息人士表示:“尽管我们已经确定了最近针对圣文森特的网络攻击中使用的受损账户,但尽管进行了广泛的扫描,我们仍未在凭证市场或暗网上找到这些账户的证据。”

去年,黑客用类似的方法入侵了私人医疗保险公司Medibank,而今年,装卸公司迪拜世界港口公司(DP World)也成为远程访问系统安全漏洞的受害者,该公司未能修补该漏洞。Telco Optus从未透露它是如何被黑客入侵的,但黑客的一个匿名账户表示,他们只是发现了一个可以根据要求发送客户数据的系统。

澳大利亚最大的非营利性医疗机构圣文森特医院的一位发言人周五表示,他们仍在调查犯罪分子是如何进入医院的。

在医院和养老院运营商透露其被黑客入侵之前的几个月里,主要的密码窃取团伙就开始提供该组织的登录信息。

但没有迹象表明这些凭证被用于攻击,这些凭证是作为引诱犯罪分子购买更多受损账户的诱饵。

相反,它们展示了以澳大利亚大型机构为目标的松散网络犯罪集团是如何在网上运作的,并指出了更难以追踪的大量受损账户。

网上可用的挑逗登录信息来自“窃取者”组织,他们通过用恶意软件感染计算机来获得这些登录信息,其中包括远程访问圣文森特设备的所谓密码和用户名。

这些恶意软件工具包括红线(RedLine)、浣熊(Racoon)、AZORult和Vidar,用户在寻找盗版软件或点击受感染链接时,通常会无意中安装这些工具。

网络安全公司Dvuln的首席执行官贾米森·奥莱利(Jamieson O 'Reilly)找到了这些凭证,他说,黑客把这些登录信息转卖给其他犯罪分子利用,因为这样可以降低他们的风险。

它还可以让他们在被感染的电脑上不被发现,并在获取更新的密码时从其他团伙那里收取订阅费用——每周可能需要180美元左右。

“这就像一个农民要把每月的收成带到市场上。他们收集密码并再次出售,”奥莱利说。

“完美风暴”

一些被盗的凭证似乎来自运行Windows Home(通常用于个人设备)的电脑,这些电脑可以访问圣文森特的工作服务。

奥莱利表示:“所以这是一场真正的完美风暴,他们的个人电脑感染了病毒,但他们在家里用一台没有完全锁定的设备访问工作服务。”

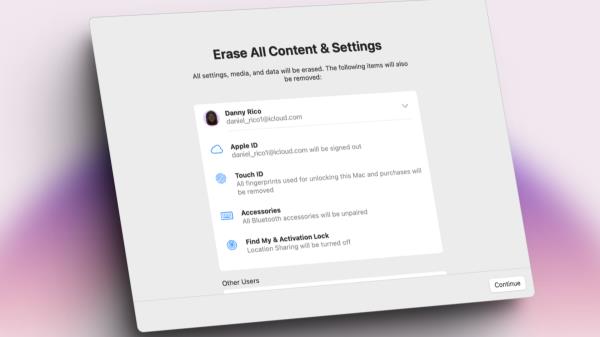

圣文森特大学的发言人指出,对于澳大利亚和海外的大型组织来说,处理在暗网上流传的员工证书是很常见的。他说,该组织监控被盗的登录信息,并在发现后进行重置。

这位发言人说:“在这次事件中引起我们注意的每一个可能受到损害的圣文森特银行的凭证都已被重置。”

圣文森特学院仍在努力拼凑黑客攻击中被窃取的数据。该公司表示,如果发现个人数据被窃取,将向个人发出警报。

代理国家网络安全协调员哈米什·汉斯福德说,澳大利亚人应该对圣文森特的反应感到放心。

圣文森特医院发言人表示,黑客攻击并未影响其医疗服务。但是,“我们正在管理一些重要的网络中断,作为我们补救工作的一部分”。

他说:“自12月20日星期三以来,圣文森特的网络没有发现任何网络犯罪活动。”